Packets ได้

มากกว่

าที่

มี

ระบบตรวจจั

บการบุ

กรุ

กที่

ทํ

างานร่

วมกั

บฮั

นนี่

พอทของเครื

อข่

ายแบบไร้

สายโดยเฉพาะการโจมตี

แบบ

TCP ระบบตรวจจั

บการบุ

กรุ

กที่

ทํ

างานร่

วมกั

บฮั

นนี่

พอทมี

ความสามารถในการตรวจสู

งมาก

¦»

¨µ¦ª·

´

¥

จากการทดลองได้

นํ

าผลการวั

ดค่

าจากฐานข้

อมู

ลทั

้

งหมดที่

ได้

จากการโจมตี

ต่

าง ๆ นํ

ามาแสดงในตารางที่

1 โดยจะ

เห็

นได้

ว่

าผลการโจมตี

แบบ DoS ทั

้

ง 3 รู

ปแบบด้

วย

Multicast

IP Address นั

้

น Snort Sensor ที่

วางอยู

่

ใน Broadcast Domain

เดี

ยวกั

บเครื่

อง Server IDS sensor และ Honeypot สามารถตรวจจั

บการบุ

กรุ

กการโจมตี

ด้

วย Multicast IP Address

ผลการ

ตรวจจั

บ Packets ทั

้

งหมด (TCP, UDP และ ICMP) ระหว่

างระบบตรวจจั

บการบุ

กรุ

กอย่

างเดี

ยวมี

ความแตกต่

างกั

นมากกว่

า

เฉลี่

ยประมาณ 100 % จากระบบตรวจจั

บการบุ

กรุ

กทํ

างานร่

วมกั

บฮั

นนี่

พอท

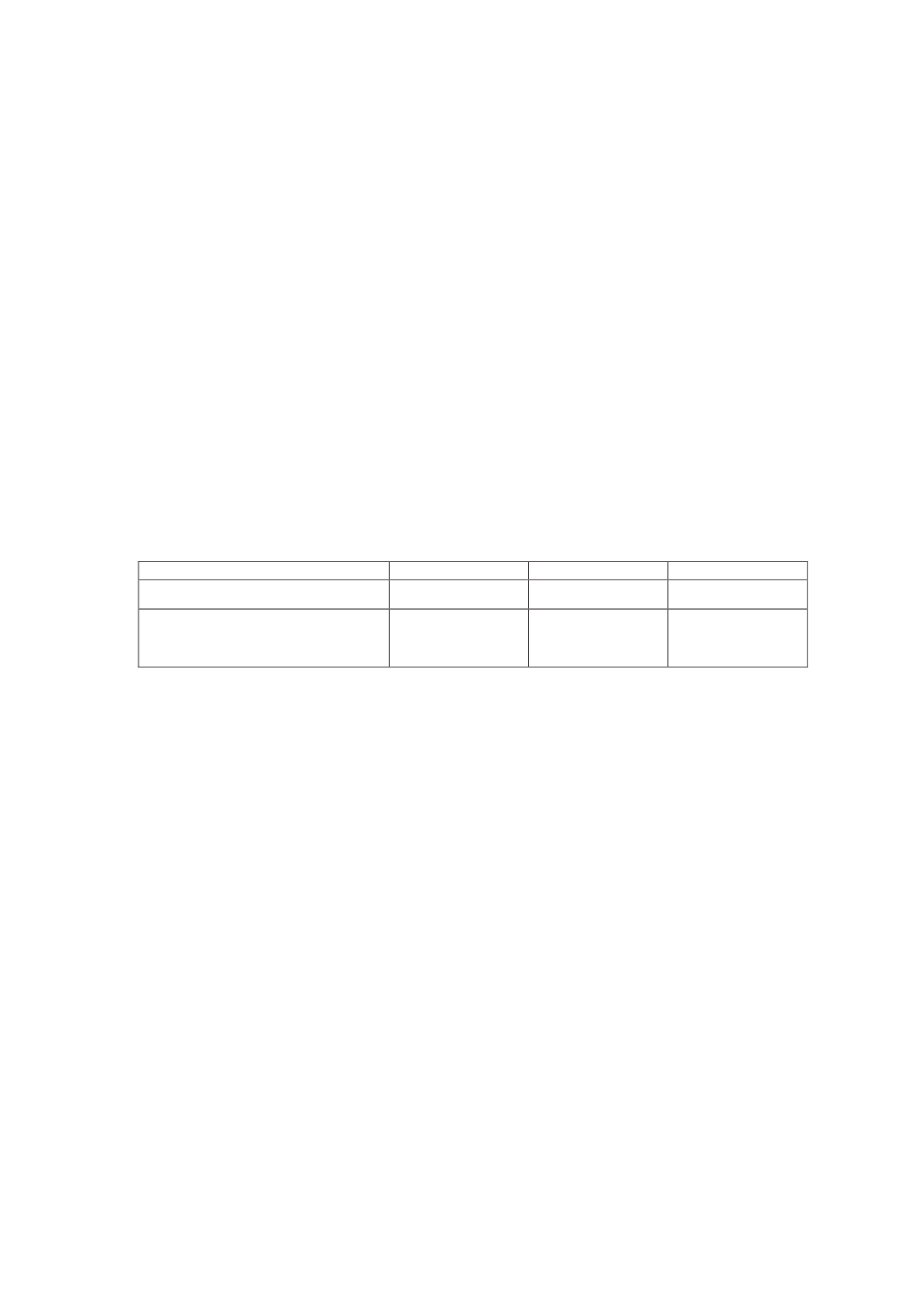

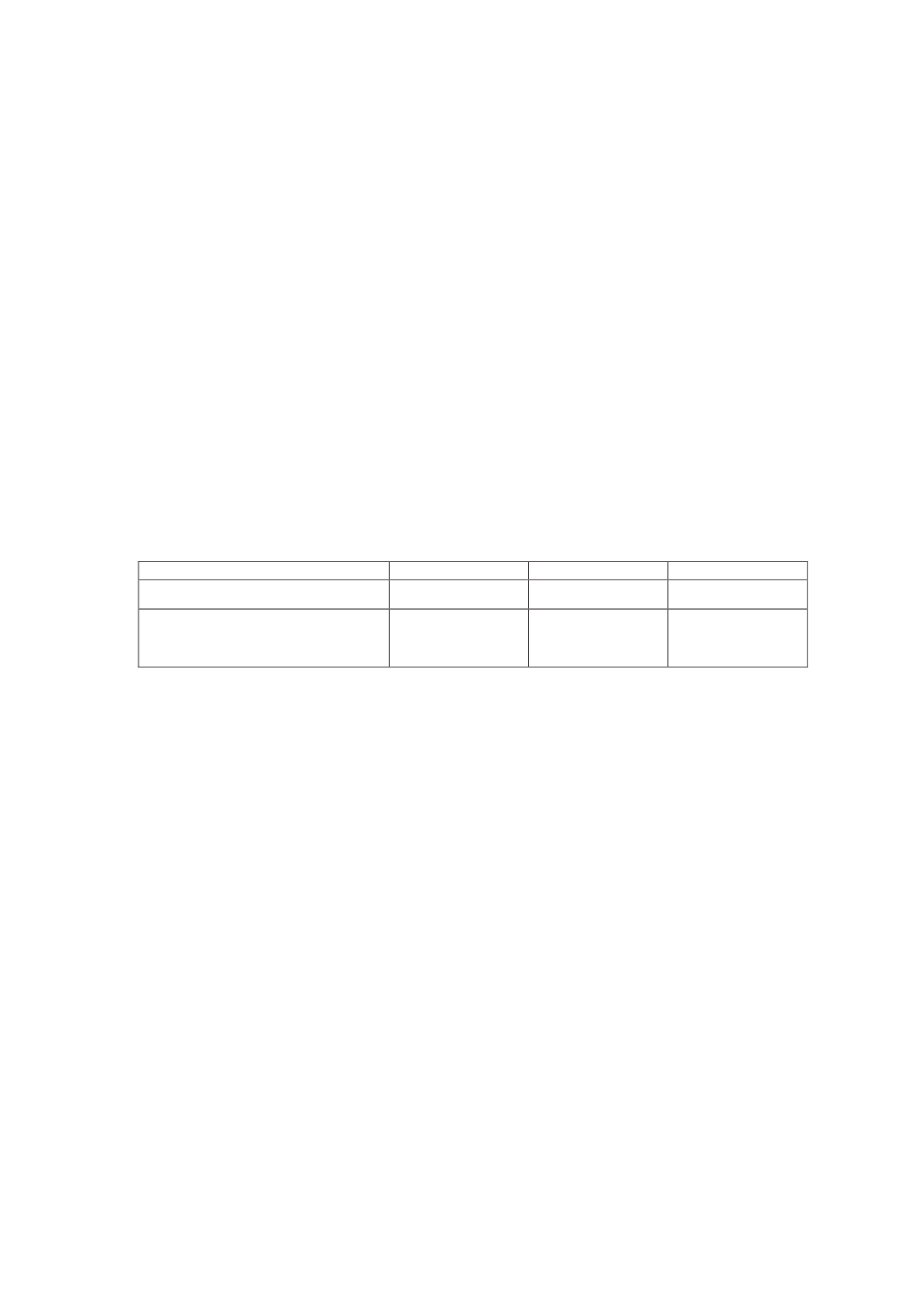

µ¦µ¸É

1

ตารางค่

าเฉลื่

ยเปอร์

เซ็

นต์

เปรี

ยบเที

ยบผลการตรวจจั

บ Packets ทั

้

งหมดระหว่

างระบบตรวจจั

บการบุ

กรุ

ก

ทํ

างานร่

วมกั

บฮั

นนี่

พอทของเครื

อข่

ายแบบมี

สาย และระบบตรวจจั

บการบุ

กรุ

กทํ

างานร่

วมกั

บฮั

นนี่

พอทของเครื

อข่

าย

แบบไร้

สาย

TCP attack (%)

UDP attack (%)

ICMP attack (%)

ระบบตรวจจั

บการบุ

กรุ

ก

52.75

72.6

68.27

ระบบตรวจจั

บการบุ

กรุ

กทํ

างานร่

วมกั

บ

ฮั

นนี่

พอท

35.45

21.29

32.15

Á°µ¦°o

µ°·

อรรถพล ป้

อมสถิ

ตย์

. บุ

ศริ

นทร์

เอี่

ยมธนากุ

ล. และจิ

รวั

ฒน์

สุ

ดสวาท. (2011) “การวั

ดประสิ

ทธิ

ภาพระบบตรวจจั

บ

การบุ

กรุ

กเครื

อข่

ายแบบกระจาย,” ใน

µ¦¦³»

¤ª·

µµ¦µ°¤¡·

ªÁ°¦r

¨³ÁÃ襸

µ¦Á« (Conference on

Computer Information Technologies ®¦º

° CIT2011)

, (หน้

า.166-169). วั

นที่

26-28 มกราคม 2554 ณ มหาวิ

ทยาลั

ยมหิ

ดล

ศาลายา. กรุ

งเทพฯ : มหาวิ

ทยาลั

ยมหิ

ดล.

ไตรรั

ตน์

พุ

ทธรั

กษา. (2550)

¦¼

o

´

´

Honeypot.

กรุ

งเทพฯ : ศู

นย์

ประสานงานการรั

กษาความปลอดภั

ย

คอมพิ

วเตอร์

.

Yan Zhang,Shuguang Huang,Yongyi Wang. (2012) “IDS Alert Classification Model Construction Using

Decision Support Techniques,” in

International Conference on Computer Science and Electronics Engineering , (

pp.

301-305). 23-25 March 2012. Hangzhou, Zhejiang China.

Chunfu Jia and Deqiang Chen. (2009) “Performance Evaluation of a Collaborative Intrusion Detection System,”

in

International Conference on Natural Computation

, (pp. 409-413). 14-16 August 2009. Tianjian,China.

Jianxiao Liu and Lijuan Li. (2008) “A Distributed Intrusion Detection System Based on Agents,” in

Pacific-

Asia Workshop on Computational Intelligence and Industral Application

, (pp. 553-557). 19-20 December 2008.

Wuhan, China.

455

การประชุ

มวิ

ชาการระดั

บชาติ

มหาวิ

ทยาลั

ยทั

กษิ

ณ ครั้

งที่

22 ประจำปี

2555